Bagaimana Cara Menentukan IP Address Pada Sebuah Jaringan Komputer – Dalam membangun sebuah jaringan komputer, menetapkan IP address sangatlah penting. Bahkan hal ini sudah harus terpikirkan sejak awal pembangunan jaringan. Tidak perduli apakah jaringan komputer yang akan dibangun tersebut berskala kecil, rumahan, sekolah, kantor, sampai yang berskala besar.

![]() Jika anda masih merasa kesulitan untuk menentukan IP address yang harus digunakan pada jaringan yang Anda buat, anda bisa menyimak beberapa pertimbangan yang saya jabarkan dibawah ini. Anda bisa menentukan jenis, bagaimana, dan seperti apa IP address harus terpasang pada jaringan yang akan kita bangun.

Jika anda masih merasa kesulitan untuk menentukan IP address yang harus digunakan pada jaringan yang Anda buat, anda bisa menyimak beberapa pertimbangan yang saya jabarkan dibawah ini. Anda bisa menentukan jenis, bagaimana, dan seperti apa IP address harus terpasang pada jaringan yang akan kita bangun.

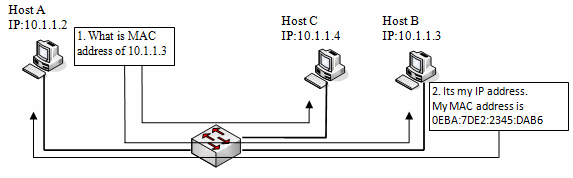

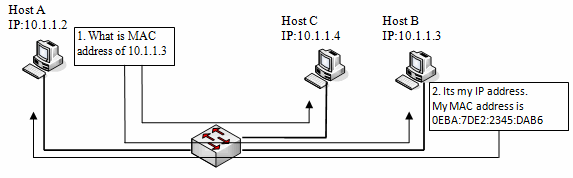

1. IP address merupakan alamat komputer dalam jaringan

Setiap komputer yang tergabung dalam sebuah jaringan akan ditandai dengan alamat yang berbeda-beda. Kalau diibaratkan, IP address ini seperti alamat rumah pada sebuah jalan. Jaringan yang akan kita bangun diistalahkan sebagai jalanan, dan komputer-komputer yang tergabung dalam jaringan tersebut diibaratkan rumah-rumah.

Jadi antara komputer memiliki IP address yang berbeda-beda antara satu dengan yang lainnya. Bayangkan apa jadinya bila dalam sebuah jalan terdapat dua rumah yang memiliki nomor alamat yang sama. Jika terdapat surat yang hendak dikirim ke nomor alamat yang sama tersebut, pastilah surat tersebut tidak akan pernah sampai pada tujuannya, karena bingung mana alamat yang benar. Begitu pula dengan penggunaan IP address pada setiap komputer yang ada dalam jaringan. Jika terdapat alamat yang sama.

2. Pelajari teknik subnetting

Subnetting merupakan teknik pembagian ataupun cara mengurangi range IP yang tadinya besar, menjadi bagian-bagian yang lebih kecil. Misalnya, IP address class A yang jumlahnya sangat banyak bisa mencapai jutaan, bisa diperkecil dengan teknik subnetting. Contoh:

- IP address 10.xxx.xxx.xxx dengan subnet 255.0.0.0, diperkecil menjadi 10.10.10.xxx dengan subnet 255.255.255.0. Dengan begini, total IP class A yang tadi berjumlah jutaan, dapat dikurangi menjadi 254 IP address.

- IP address 192.168.10.xxx dengan subnetmask 255.255.255.0 yang memiliki host valid berjumlah 254 bisa diperkecil sehingga jumlah hostnya menjadi 14 saja. Yaitu dengan mengubah ip address 192.168.10.0 dengan subnetmask 255.255.255.240

Dengan begini, penggunaan IP address dalam jaringan komputer akan menjadi lebih effisien.

3. Perhitungkan dulu berapa jumlah komputer yang akan terpasang

Kita harus memperhitungkan berapa komputer yang tergabung dalam jaringan saat ini, berapa kira-kira komputer yang akan ditambahkan pada masa yang akan datang. Hal ini ada kaitannya dengan teknik subnetting.

Misalnya komputer yang tergabung saat ini berjumlah 11, maka kita cukup menggunakan range IP address yang jumlah host valid-nya 14. Namun, jika sekiranya akan terjadi penambahan komputer di masa yang akan datang, kita bisa menggunakan IP address dengan range yang lebih banyak lagi, misalnya dengan host valid yang berjumlah, 30, 62, 126, dan seterusnya sampai 254 host valid.

4. IP address yang digunakan untuk koneksi khusus

Dalam hal ini, berarti jumlah komputer atau perangkat jaringan yang akan terkoneksi jumlahnya tetap (fixed). Dengan kata lain tidak akan ada lagi tambahan. Misalnya untuk koneksi point-to-point antara perangkat komputer atau perangkat jaringan, maka kita cukup menggunakan IP address dengan jumlah Host valid 2 buah, dengan CIDR /30.

5. Menentukan range IP static dan IP Dynamic (DHCP)

Tidak semua yang tergabung dalam jaringan harus diberi IP dengan menggunkan metode DHCP. Pemberian IP secara DHCP dapat diterapkan terhadap klien, namun tidak dianjurkan menggunakan metode tersebut untuk pemberian IP terhadap device seperti router, gateway, server, dan perangkat penting lainnya. Alasannya sangat sederhana, apabila terjadi masalah, dapat dengan mudah untuk melakukan troubleshooting nya.

Untuk kebutuhan IP static, kita bisa menggunakan range IP address yang terbawah, misalnya 1-10. Dan untuk kebutuhan IP dynamic, kita bisa menggunakan range IP address diatasnya, misal 11-254.

6. Pilihannya hanya ada satu jenis IP address, yaitu jenis IP Private

IP private yang bisa digunakan terbagi menjadi tige kelas, dimana ketiga kelas IP private ini hanya boleh digunakan pada jaringan local saja, seperti rumah, dan kantor. Mengapa demikian? Ya, karena sudah diatur bahwa untuk jaringan local atau LAN hanya boleh menggunakan jenis IP Private. Dengan tujaun untuk membedakan antara IP private dan IP public, dan juga untuk menghemat ketersediaan batas.

Ketiga kelas IP private yang dimaksud adalah sebagai berikut:.

a. Class A

- IP Private Class A adalah IP address version 4 yang diawali dengan format 10.xxx.xxx.xxx, dengan subnetmask 255.0.0.0

- Jika dihitung jumlah hostnya, IP address version 4 ini memiliki host sebanyak 2^24 = 16777216 host.

b. Class B

- IP Private Class B adalah IP address version 4 yang dimulai dari 172.16.xxx.xxx sampai dengan 172.31.xxx.xxx dengan subnet 255.255.0.0.

- Jika dihitung jumlah hostnya, IP address version 4 ini memiliki host sebanyak 2^16 = 65536 host

c. Class C

- IP Private Class C adalah IP address version 4 yang dimulai dari 192.168.0.xxx sampai dengan 192.168.254.xxx dengan subnet 255.255.255.0.

- Jika dihitung jumlah hostnya, IP address version 4 ini memiliki host sebanyak 2^8 = 256 host

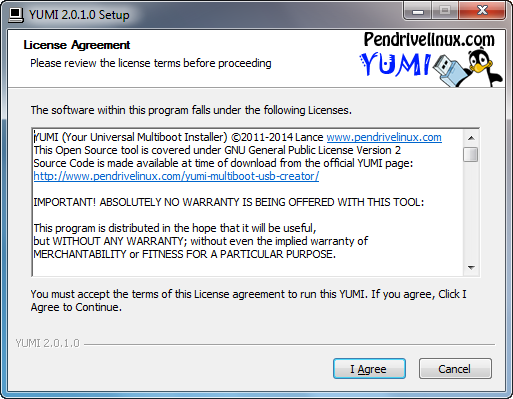

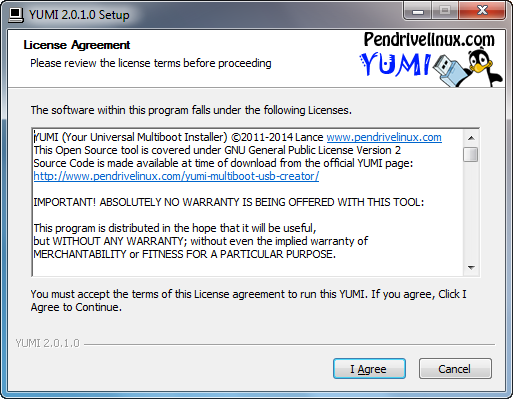

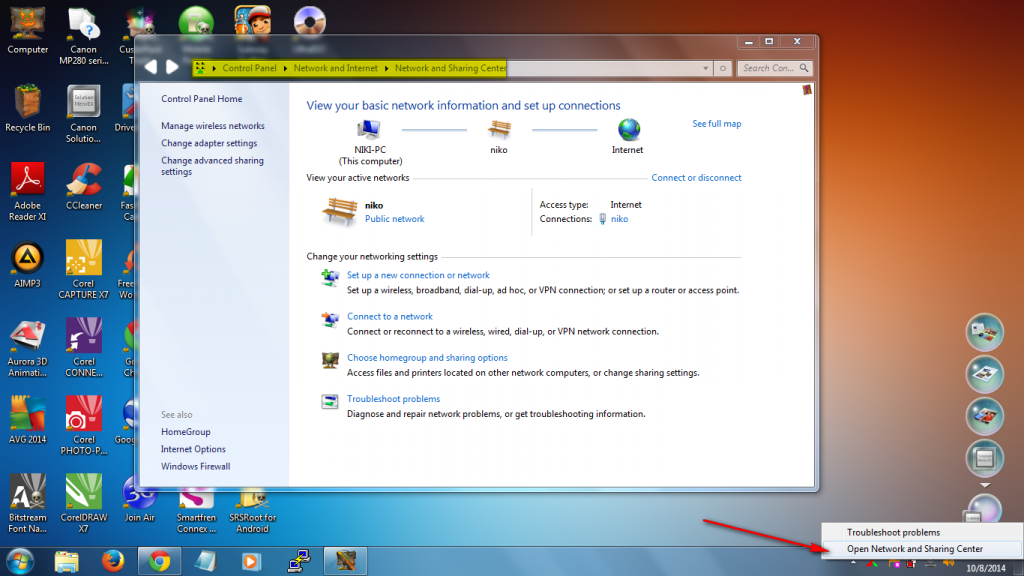

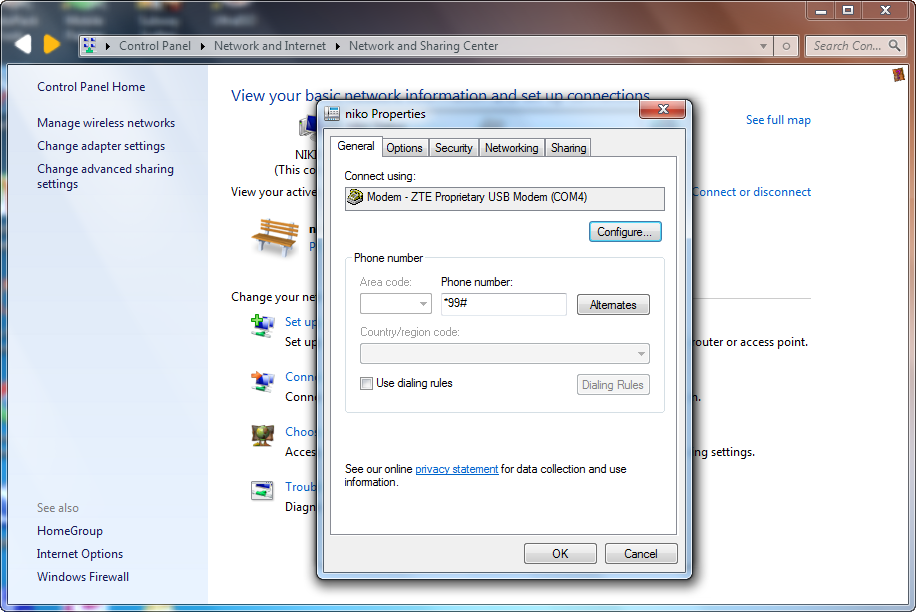

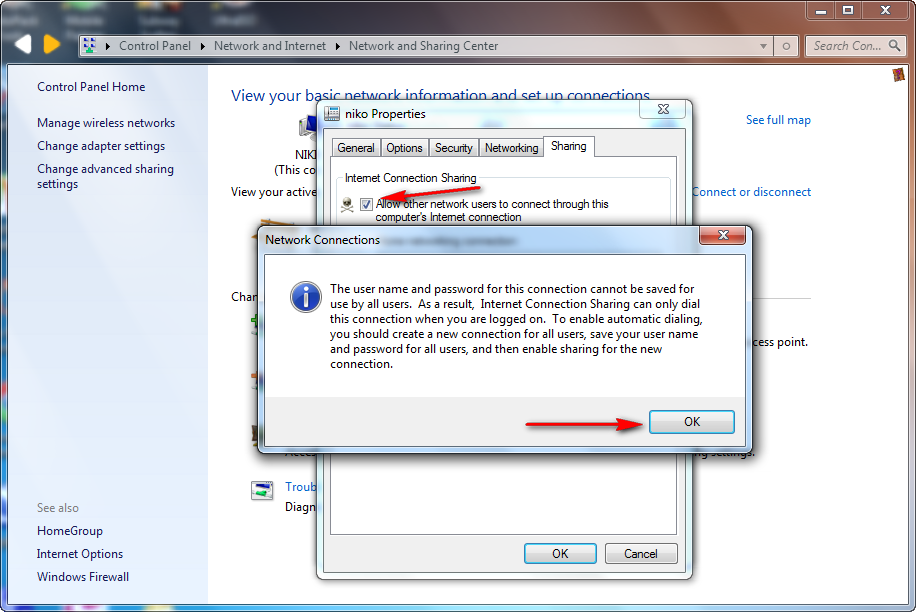

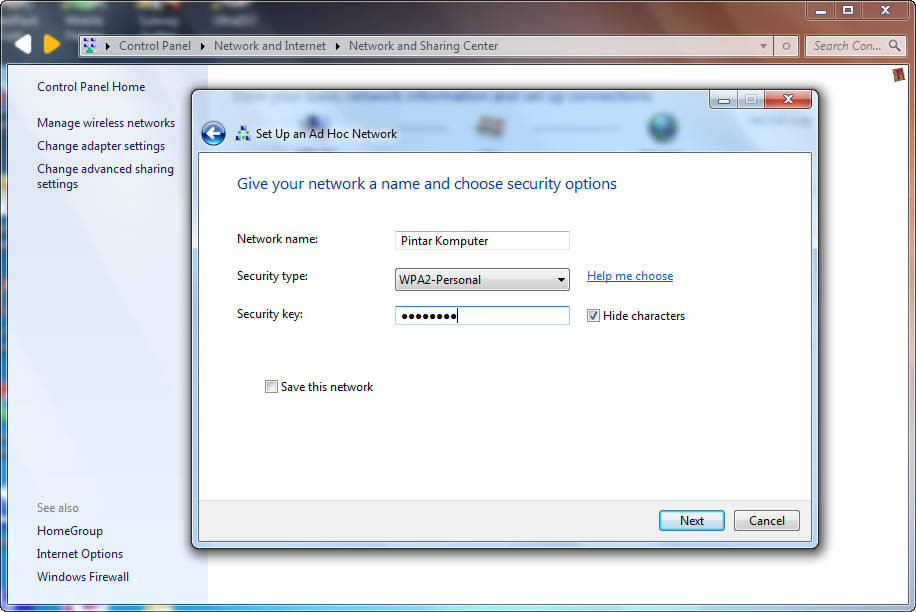

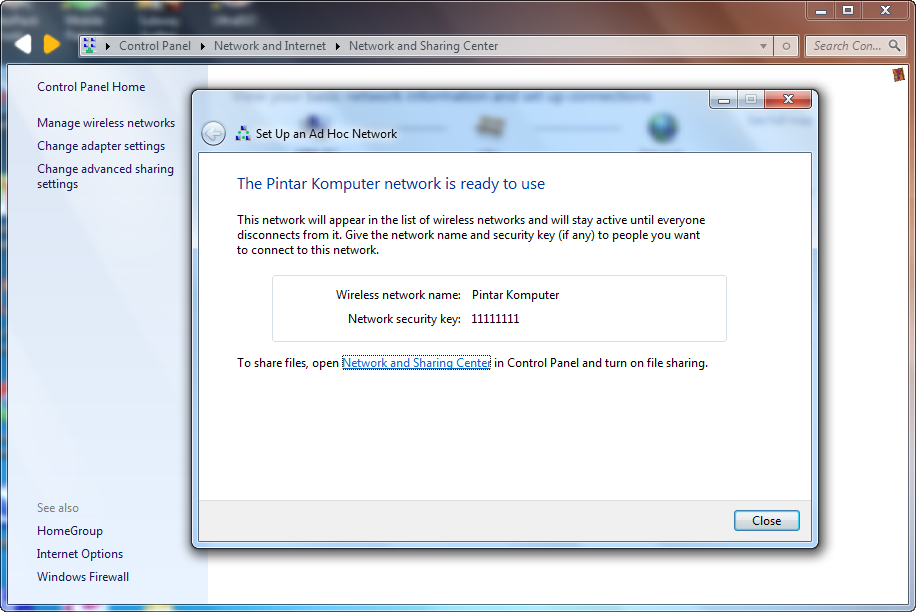

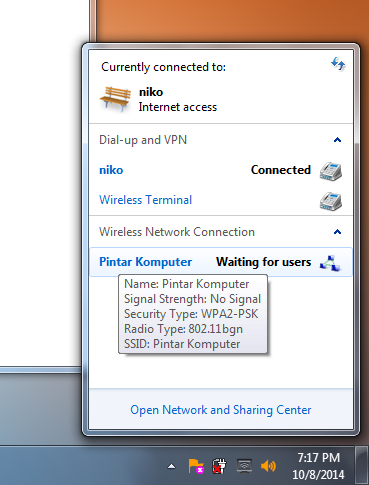

3. Akan terbuka jendela baru. Pada bagian menu, pilih tab sharing.

3. Akan terbuka jendela baru. Pada bagian menu, pilih tab sharing. 4. Pada tab sharing, beri cek-box pada opsi “Allow other network …. “.

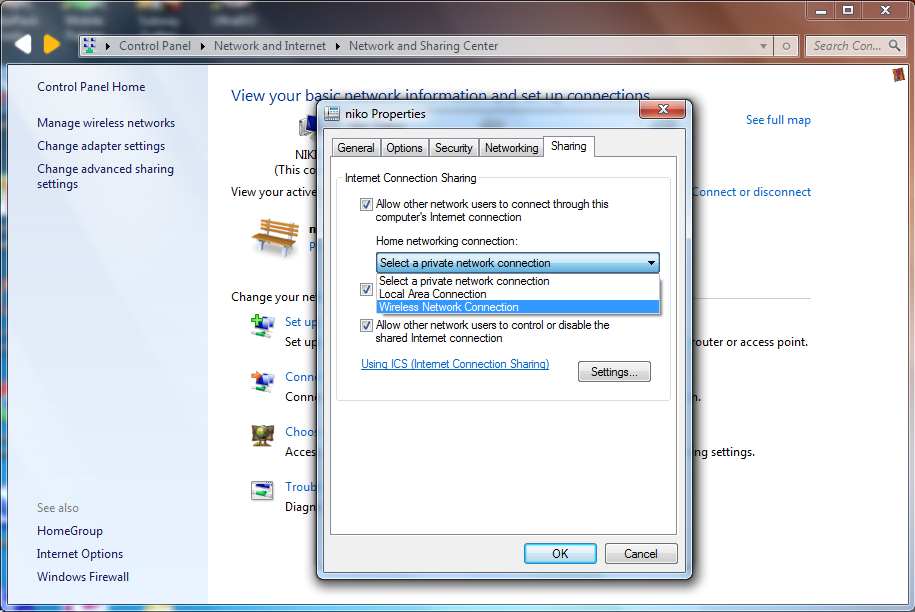

4. Pada tab sharing, beri cek-box pada opsi “Allow other network …. “. 5. Kemudian pada bagian Home networking connection, pilih adapter Wireless Network Connection. Karena kita akan sharing koneksi internet-nya melalui jaringan wireless.

5. Kemudian pada bagian Home networking connection, pilih adapter Wireless Network Connection. Karena kita akan sharing koneksi internet-nya melalui jaringan wireless.

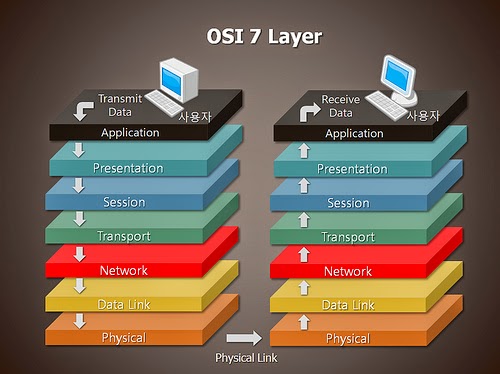

Duplex (dua arah)

Duplex (dua arah) Metode ini memungkinkan komunikasi antara dua belah pihak yaitu pengirim dan penerima dapat saling berbagi informasi dan berkonukasi secara interaktif, tetapi tidak dalam waktu yang bersamaan.

Metode ini memungkinkan komunikasi antara dua belah pihak yaitu pengirim dan penerima dapat saling berbagi informasi dan berkonukasi secara interaktif, tetapi tidak dalam waktu yang bersamaan. 2. Full-Duplex (dua arah secara bersamaan)

2. Full-Duplex (dua arah secara bersamaan) Meotde ini memungkinkan komunikasi antar kedua belah pihak dapat saling berbagi informasi dan berkomunikasi secara interaktif dan dalam waktu yang bersamaan. Alat komunikasi yang menggunakan metode ini adalah telephone, handphone, dan sebagainya. Umumnya alat yang memanfaatkan metode komunikasi ini menggunakan dua jalur komunikasi.

Meotde ini memungkinkan komunikasi antar kedua belah pihak dapat saling berbagi informasi dan berkomunikasi secara interaktif dan dalam waktu yang bersamaan. Alat komunikasi yang menggunakan metode ini adalah telephone, handphone, dan sebagainya. Umumnya alat yang memanfaatkan metode komunikasi ini menggunakan dua jalur komunikasi. Itulah beberapa metode komunikasi yang diterapkan saat ini. Baik yang dilakukan oleh human, mesin & system sebagai bagian

Itulah beberapa metode komunikasi yang diterapkan saat ini. Baik yang dilakukan oleh human, mesin & system sebagai bagian